يمكن أن يكون الإنترنت مكانًا مخيفًا هذه الأيام. على الرغم من أنه يمكن استخدامه غالبًا من أجل الخير ، مثل تزويد الأشخاص بالوظائف عن بعد وشريان الحياة للأشخاص المعوقين الذين تقطعت بهم السبل في المنزل ، إلا أنه يمكن أن يبرز أسوأ ما في المجتمع ، وهو مصمم على استغلال الطبيعة الجيدة للأشخاص.

ما إذا كان إنه شخص يحاول اختراق حساباتك عبر الإنترنت ، أو إرسال بريد إلكتروني لك يحتوي على رابط تصيد المعلومات للحصول على تفاصيل بطاقتك الائتمانية ، أو تعطيل جهاز الكمبيوتر الخاص بك عن طريق رانسومواري ، وهناك مخاطر تتعلق بالاتصال بالإنترنت.

ولكن كما هو الحال مع الحفاظ على الأمان في وضع عدم الاتصال ، يمكنك أيضًا حماية نفسك من المتسللين عبر الإنترنت باتباع الاحتياطات المعقولة. من الواضح أن هذه ليست ضمانة لعدم حدوث أي شيء ، ولكنها ستجعل الأمر أكثر صعوبة بالنسبة للمتسلل الانتهازي "من السيارات".

تعزيز كلمات المرور الخاصة بك واستخدام مدير كلمة المرور

الدرس الأول لأمان الكمبيوتر هو كلمات المرور الجيدة دائمًا. لسوء الحظ ، يسمع الكثير من الناس هذا ولكنهم يغلقون ثم يعودون إلى مشاهدة Netflix المزعجة. مستخدمو الإنترنت الذين تكون كلمة المرور 12345أو كلمة المرور.

يجب أن يكون لديك كلمة مرور:

استخدام تطبيق Authenticator لتطبيق 2-عامل وليس رموز SMS

بالإضافة إلى كلمة مرور آمنة ، ستحتاج أيضًا إلى تمكين المصادقة ثنائية العوامل (إذا كان الموقع المعني يدعمه - هناك المزيد من المتسابقين على الدوام طوال الوقت).

لا أوصي بخيار رسالة SMS كخيار افتراضي لك. ببساطة لأن بعض المتسللين قادرون على محاكاة ساخرة لرقم هاتفك المحمول واعتراض رسالة SMS. يمكنك تخفيف المخاطر إلى حد ما عن طريق عدم نشر رقم هاتفك المحمول على الإنترنت.

لقد كتبت مؤخرًا عن كيفية إعداد Google Authenticator ، ومنذ فترة ، ناقشت 4 <أيضًا / s>، طريقة 2FA أخرى. لذلك أود فقط أن أحيلك إلى هذه المقالات.

استخدام شبكة خاصة افتراضية وتشفير جميع عناوين URL

حاول ألا تستخدم شبكات WiFi العامة ، ما لم يكن من الضروري للغاية. إنها غير آمنة للغاية ويمكنك بسهولة الحصول على تفاصيل تسجيل الدخول إلى حسابك من قبل شخص لديه أداة استنشاق الشبكة. ولكن إذا كان عليك مطلقًا القفز على Starbucks wifi ، فهناك أمران يمكنك القيام به للتخفيف من المخاطرة.

لقد قمنا مؤخرًا تلك الملامح التي يجب أن تنظر بجدية ، وكذلك الأفضل لل ماك و دائرة الرقابة الداخلية. مهما فعلت ، لا تستخدم خدمة مجانية.

إعداد جدار حماية ومدقق الفيروسات ومدقق البرامج الضارة

يمكن لجدران الحماية يكون إعدادك صعبًا إلى حد ما حيث يتم إيقاف جميع زيارات الويب الواردة والصادرة ، وعليك إنشاء "قواعد" لكل منها. لكن على المدى الطويل ، الأمر يستحق ذلك.

لدى مستخدمي MacOS جدار حماية يتم تثبيته تلقائيًا على نظامه (انتقل إلى الإعدادات ->الأمان والخصوصية ->جدار الحمايةلتشغيله). لدى مستخدمي Windows أيضًا جدار الحماية المدمج في ويندوز. هناك أيضًا العديد من خيارات الطرف الثالث ، ولكل منها درجات متفاوتة من السمعة.

تفحص جهاز الكمبيوتر الخاص بك باستمرار باستخدام مدقق الفيروسات / البرامج الضارة وتأكد دائمًا من أنك قمت بتنزيل آخر التحديثات. فيما يلي بعض ماسحات الفيروسات والبرامج الضارة لنظام التشغيل Windows و يمكن لمستخدمي Mac إلقاء نظرة على هذه القائمة.

التحقق من عنوان URL وملفاته قبل النقر فوقها

كم عدد رسائل البريد الإلكتروني التي تحصل عليها كل يوم تدعي أنها من البنك الذي تتعامل معه أو Paypal أو Amazon؟ سيحاولون جميعًا أن يظهروا مثل رسائل البريد الإلكتروني الحقيقية من هذه الأماكن (على الرغم من الأخطاء المطبعية) ، وسيعلمونك جميعًا أن بياناتك قد تم اختراقها ، ولأنهم أشخاص متعاونون للغاية ، فإليك رابط إعادة تعيين كلمة المرور لتتمكن من النقر فوقها. .

ولكن من الواضح أن رابط إعادة تعيين كلمة المرور يؤدي إلى موقع مزيف وبمجرد إدخال كلمة المرور القديمة ، يكون لديك. هكذا ...

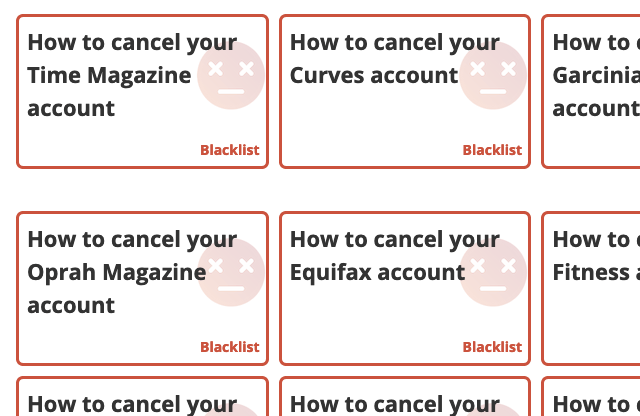

إيقاف تشغيل جميع الحسابات غير النشطة وغير الضرورية على الإنترنت

عندما يكون للمتسلل تفاصيل تسجيل الدخول لموقع واحد ، سيبدأ في رؤية المواقع الأخرى أنت على معرفة ما إذا كانت تفاصيل تسجيل الدخول نفسها تعمل هناك أيضًا. لذلك ، بالإضافة إلى عدم إعادة استخدام كلمات المرور ، يجب عليك أيضًا إيقاف تشغيل جميع الحسابات عبر الإنترنت التي لم تعد بحاجة إليها.

العديد من الأماكن تجعل من الصعب للغاية إغلاق حساب ، حتى أن البعض مستحيل. ولكن يمكنك الحصول على روابط مباشرة لخيارات إغلاق الحساب من خلال البحث على حساب القاتل.

استخدام بطاقات الائتمان المتاح وبطاقات الهدايا

واحدة من أكثر الطرق شيوعًا التي يتعرض لها الأشخاص لسرقة أحد المتطفلين هي سرقة تفاصيل بطاقة الائتمان الخاصة بهم في خرق البيانات. تنتشر متاجر التجارة الإلكترونية الجديدة طوال الوقت ، وكلما زاد استخدامك لبطاقة الائتمان الخاصة بك في عملية الشراء عبر الإنترنت ، زادت فرصة أن يصبح رقم بطاقة الائتمان في نهاية المطاف سيصبح عرضة للخطر.

بالإضافة إلى التأكد من أن موقع الويب الذي تشتري منه لديه رابط HTTPS ، يجب عليك أيضًا استخدام بطاقات الائتمان وبطاقات الهدايا التي يمكن التخلص منها لمرة واحدة. يمكن العثور على بطاقات الهدايا في المتاجر المحلية ويمكن أن تكون لشيء ما مثل زيادة رصيد iTunes الخاص بك أو دفع فاتورة Netflix الخاصة بك.

صافيا صُنّفت 5 خدمات بطاقة الائتمان المتاح السمعة مؤخرًا ، مع كون Revolut أحد الأفضل.

الاستنتاج

القائمة أعلاه ليست قائمة شاملة ولكن إذا كنت بدأت للتو في سعيكم لجعل وجودك على الإنترنت أكثر أمانًا و احم نفسك من المتسللين عبر الإنترنت ، فهذه الاقتراحات هي أفضل مكان للبدء.